135端口主要用于使用RPC(RemoteProcedureCall,远程过程调用)协议并提供DCOM(分布式组件对象模型)服务。

端口说明:135端口主要用于使用RPC(RemoteProcedureCall,远程过程调用)协议并提供DCOM(分布式组件对象模型)服务,通过RPC可以保证在一台计算机上运行的程序可以顺利地执行远程计算机上的代码;使用DCOM可以通过网络直接进行通信,能够跨包括HTTP协议在内的多种网络传输。

端口漏洞:相信去年很多Windows2000和WindowsXP用户都中了“冲击波”病毒,该病毒就是利用RPC漏洞来攻击计算机的。RPC本身在处理通过TCP/IP的消息交换部分有一个漏洞,该漏洞是由于错误地处理格式不正确的消息造成的。该漏洞会影响到RPC与DCOM之间的一个接口,该接口侦听的端口就是135。

操作建议:为了避免“冲击波”病毒的攻击,建议关闭该端口。

关闭135端口

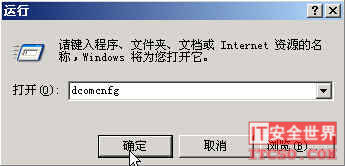

一、单击“开始”——“运行”,输入“dcomcnfg”,单击“确定”,打开组件服务。

二、在弹出的“组件服务”对话框中,选择“计算机”选项。

三、在“计算机”选项右边,右键单击“我的电脑”,选择“属性”。

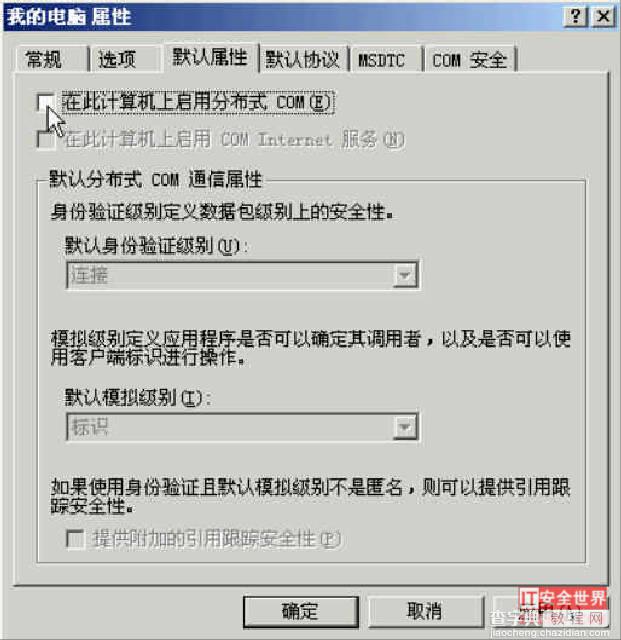

四、在出现的“我的电脑属性”对话框“默认属性”选项卡中,去掉“在此计算机上启用分布式COM”前的勾。

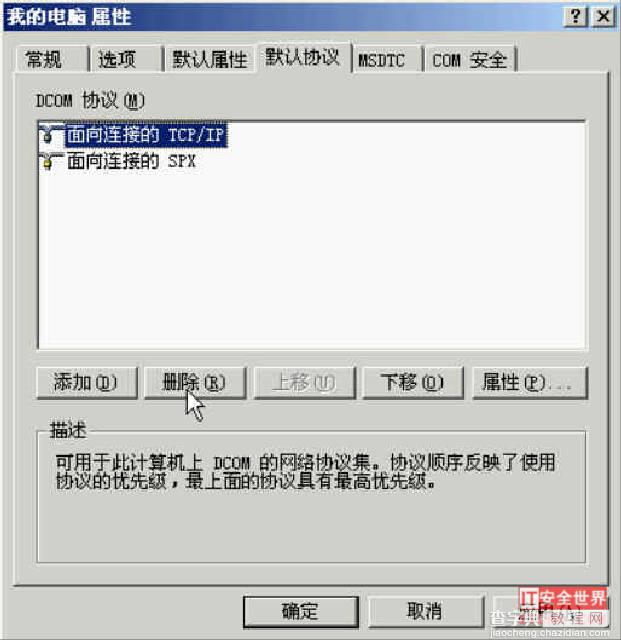

五、选择“默认协议”选项卡,选中“面向连接的TCP/IP”,单击“删除”按钮。

六、单击“确定”按钮,设置完成,重新启动后即可关闭135端口。

139端口是为“NetBIOSSessionService”提供的,主要用于提供Windows文件和打印机共享以及Unix中的Samba服务。

端口说明:139端口是为“NetBIOSSessionService”提供的,主要用于提供Windows文件和打印机共享以及Unix中的Samba服务。在Windows中要在局域网中进行文件的共享,必须使用该服务。比如在Windows98中,可以打开“控制面板”,双击“网络”图标,在“配置”选项卡中单击“文件及打印共享”按钮选中相应的设置就可以安装启用该服务;在Windows2000/XP中,可以打开“控制面板”,双击“网络连接”图标,打开本地连接属性;接着,在属性窗口的“常规”选项卡中选择“Internet协议(TCP/IP)”,单击“属性”按钮;然后在打开的窗口中,单击“高级”按钮;在“高级TCP/IP设置”窗口中选择“WINS”选项卡,在“NetBIOS设置”区域中启用TCP/IP上的NetBIOS。

端口漏洞:开启139端口虽然可以提供共享服务,但是常常被攻击者所利用进行攻击,比如使用流光、SuperScan等端口扫描工具,可以扫描目标计算机的139端口,如果发现有漏洞,可以试图获取用户名和密码,这是非常危险的。

操作建议:如果不需要提供文件和打印机共享,建议关闭该端口。

关闭139端口

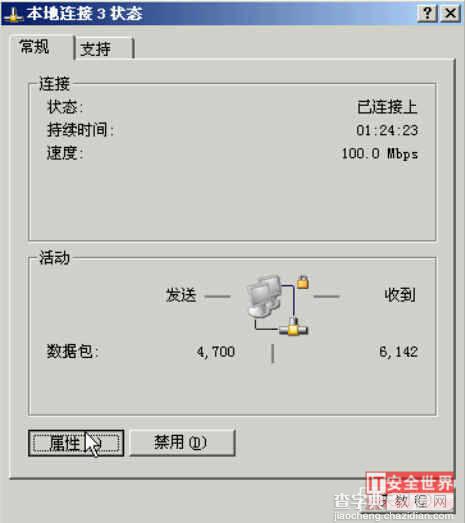

一、右键单击桌面右下角“本地连接”图标,选择“状态”。

二、在弹出的“本地连接状态”对话框中,单击“属性”按钮。

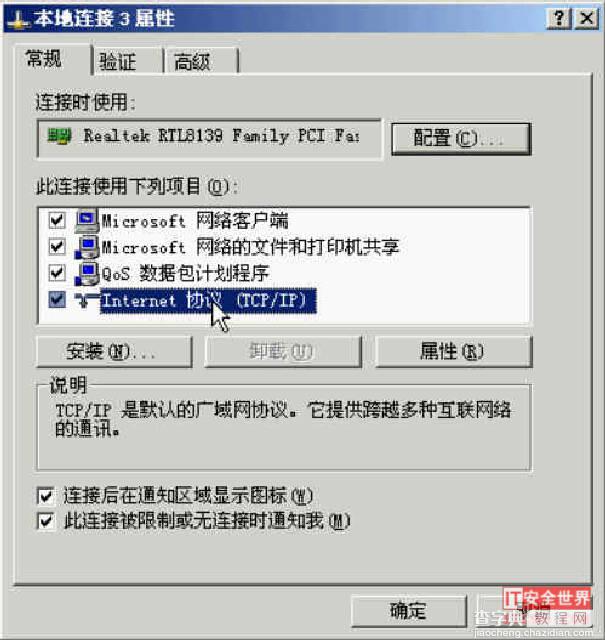

三、在出现的“本地连接属性”对话框中,选择“Internet协议(TCP/IP)”,双击打开。

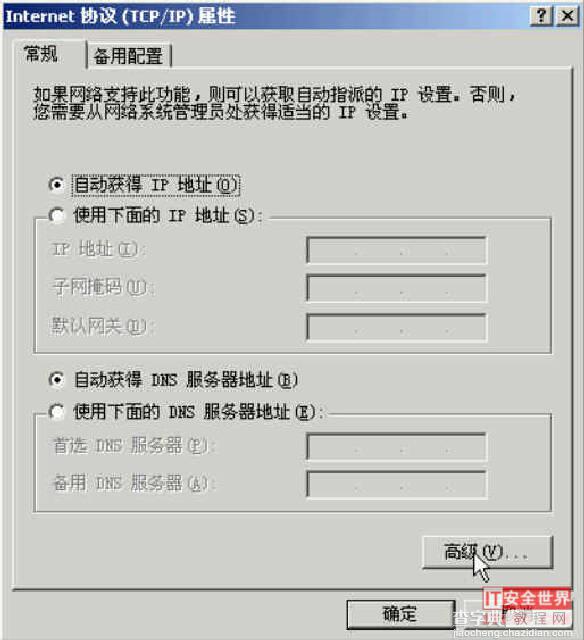

四、在出现的“Internet协议(TCP/IP)属性”对话框中,单击“高级”按钮。

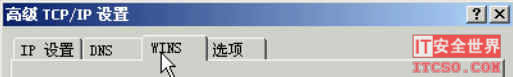

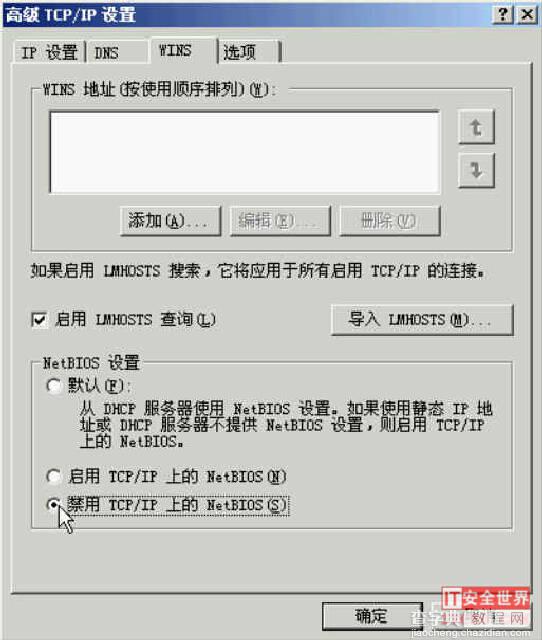

五、在出现的“高级TCP/IP设置”对话框中,选择“WINS”选项卡。

六、在“WINS”选项卡,“NetBIOS设置”下,选择“禁用TCP/IP上的”NetBIOS。

七、单击“确定”,重新启动后即可关闭139端口。

445端口是一个毁誉参半的端口,有了它我们可以在局域网中轻松访问各种共享文件夹或共享打印机,但也正是因为有了它,黑客们才有了可乘之机,他们能通过该端口偷偷共享你的硬盘,甚至会在悄无声息中将你的硬盘格式化掉!我们所能做的就是想办法不让黑客有机可乘,封堵住445端口漏洞。

关闭445端口

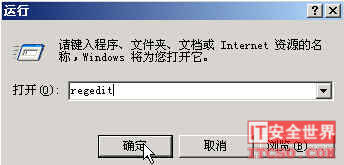

一、单击“开始”——“运行”,输入“regedit”,单击“确定”按钮,打开注册表。

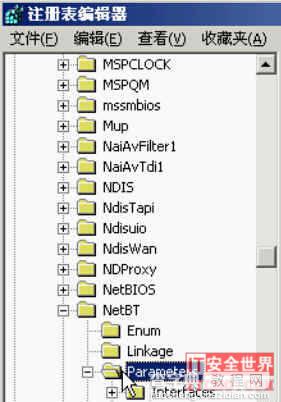

二、找到注册表项“HKEY_LOCAL_MACHINESystemControlsetServicesNetBTParameters”。

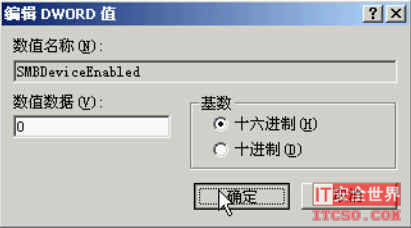

三、选择“Parameters”项,右键单击,选择“新建”——“DWORD值”。

四、将DWORD值命名为“SMBDeviceEnabled”。

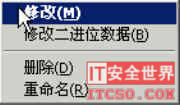

五、右键单击“SMBDeviceEnabled”值,选择“修改”。

六、在出现的“编辑DWORD值”对话框中,在“数值数据”下,输入“0”,单击“确定”按钮,完成设置。